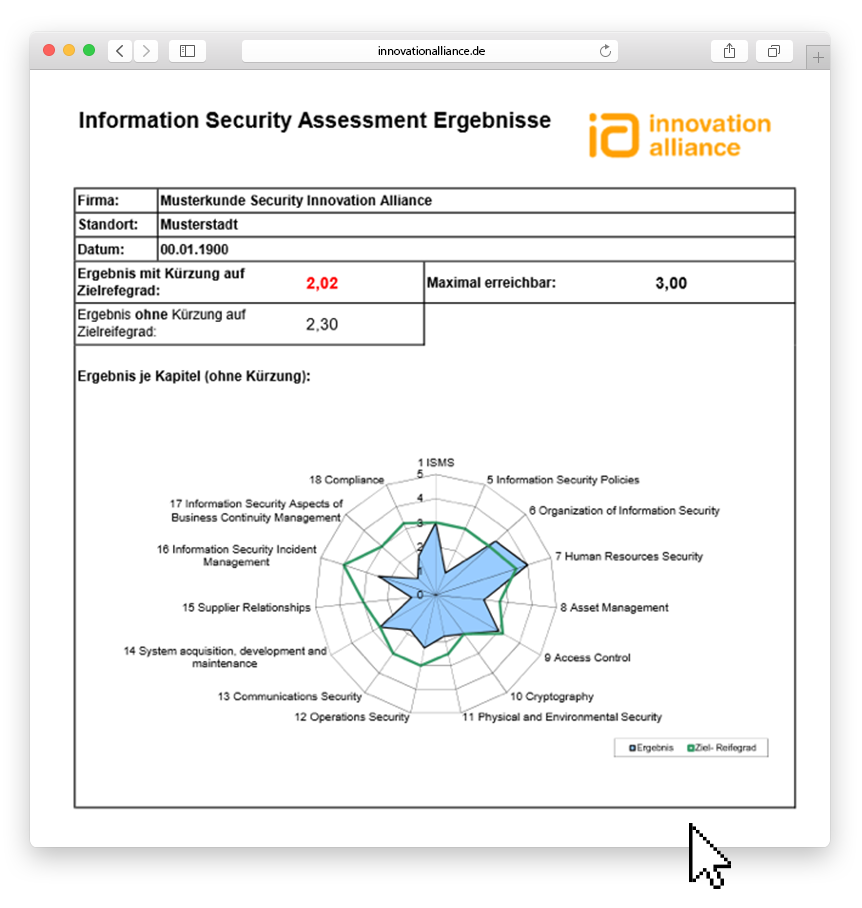

SECURITY-CHECK

Erfahren Sie innerhalb weniger Tage, wo genau Ihre IT-Sicherheitsrisiken liegen, gewinnen Sie Kontrolle und konkrete Umsetzungshinweise mit einem Maßnahmenplan.

Tragen Sie sich jetzt unverbindlich ein und einer unserer Security-Experten meldet sich innerhalb der nächsten 24 Stunden bei Ihnen, um einen möglichen Ablauf des Security-Checks in Ihrem Unternehmen vorzustellen und Ihre ersten Fragen zu klären.